苏ICP备112451047180号-6

一种MP2P网络下信任管理系统的设计

摘要

对等网络(P2P)提供了一种高效资源共享途径,同时,P2P网络在可用性、容错性和扩展性方面也表现出了很大的优势,所以现在P2P已经被应用到了大量领域,并取得了不错的进展和收益。然而,随着移动设备的盛行,P2P网络已经不能满足人们的需求了,移动P2P网络(简称MP2P网络)由此应运而生。由于MP2P和P2P在某些方面有很多共同点,所以P2P在互联网中的相关技术也可以应用到MP2P领域里,可以为用户提供高效的资源共享等服务。但是,其在安全方面仍然存在着一些问题,本文就MP2P网络的安全信任方面进行研究,并结合已有的MP2P信任模型进行改进,得到新的安全模型。因此,本文先探讨了P2P和MP2P各自的特点;然后研究了一种P2P安全信任模型——MTM模型,结合MTM模型和MP2P网络的特点,采集节点交互的成功次数,失败次数和总次数以及时间数据,分配时间权重,根据不同时间段计算局部信任值,由此对原有模型进行改进,并根据改进后的信任模型编写控制台程序,构建信任系统。改进后的模型可以有效激励自私节点分享资源,抵制恶意节点的攻击。

关键词:MP2P 信任模型 信任值 信任系统

A Design of the Trust Management System under MP2P Network

Abstract: Peer-to-peer networks (P2P) provide an efficient means of sharing resources ,it also shows great advantages in usability, fault tolerance and scalability ,so P2P has now been applied to a large number of areas and has made good progress and gains .However,With the popularity of mobile devices, P2P networks have failed to meet demand .And then,The MP2P network has emerged .MP2P and P2P have a lot in common in some ways, So peer-to-peer technology in the Internet can also be applied to MP2P, providing efficient resource sharing and other services. But there are still some problems with security .This paper studies the safety and trust of MP2P network, and combines the existing MP2P trust model to improve and obtain the new security model. Therefore, this paper discusses the characteristics of P2P and MP2P. Then a model of P2P security trust——MTM model, combining MTM models and MP2P features, we need t he number of successes, the number of failures, the total number of failures, and the time data ,adding multi-granularity management,assign time weight,calculate local trust values for different periods of time .This results in the improvement of the existing model and the building of the trust system based on the improved trust model .Improved models can effectively encourage selfish nodes to share resources and resist attacks from malicious nodes.

Keywords:MP2P Trust Model Trust value Trust system

摘要

对等网络(P2P)提供了一种高效资源共享途径,同时,P2P网络在可用性、容错性和扩展性方面也表现出了很大的优势,所以现在P2P已经被应用到了大量领域,并取得了不错的进展和收益。然而,随着移动设备的盛行,P2P网络已经不能满足人们的需求了,移动P2P网络(简称MP2P网络)由此应运而生。由于MP2P和P2P在某些方面有很多共同点,所以P2P在互联网中的相关技术也可以应用到MP2P领域里,可以为用户提供高效的资源共享等服务。但是,其在安全方面仍然存在着一些问题,本文就MP2P网络的安全信任方面进行研究,并结合已有的MP2P信任模型进行改进,得到新的安全模型。因此,本文先探讨了P2P和MP2P各自的特点;然后研究了一种P2P安全信任模型——MTM模型,结合MTM模型和MP2P网络的特点,采集节点交互的成功次数,失败次数和总次数以及时间数据,分配时间权重,根据不同时间段计算局部信任值,由此对原有模型进行改进,并根据改进后的信任模型编写控制台程序,构建信任系统。改进后的模型可以有效激励自私节点分享资源,抵制恶意节点的攻击。

关键词:MP2P 信任模型 信任值 信任系统

A Design of the Trust Management System under MP2P Network

Abstract: Peer-to-peer networks (P2P) provide an efficient means of sharing resources ,it also shows great advantages in usability, fault tolerance and scalability ,so P2P has now been applied to a large number of areas and has made good progress and gains .However,With the popularity of mobile devices, P2P networks have failed to meet demand .And then,The MP2P network has emerged .MP2P and P2P have a lot in common in some ways, So peer-to-peer technology in the Internet can also be applied to MP2P, providing efficient resource sharing and other services. But there are still some problems with security .This paper studies the safety and trust of MP2P network, and combines the existing MP2P trust model to improve and obtain the new security model. Therefore, this paper discusses the characteristics of P2P and MP2P. Then a model of P2P security trust——MTM model, combining MTM models and MP2P features, we need t he number of successes, the number of failures, the total number of failures, and the time data ,adding multi-granularity management,assign time weight,calculate local trust values for different periods of time .This results in the improvement of the existing model and the building of the trust system based on the improved trust model .Improved models can effectively encourage selfish nodes to share resources and resist attacks from malicious nodes.

Keywords:MP2P Trust Model Trust value Trust system

目录

摘要……………………………………………………………………4

第一章 引言……………………………………………………………………6

1.1 研究背景…………………………………………………………………6

1.2 国内外研究现状 6

1.3 主要研究内容 8

第二章 P2P网络和MP2P网络概述…………………………………9

2.1 P2P网络技术及其特点 ………………………………………………9

2.1.1 P2P网络起源…………………………………………………………9

2.1.2 P2P网络的特征和优势………………………………………………9

2.2 MP2P网络及其特征……………………………………………………11

2.2.1 MP2P网络的特征……………………………………………………11

2.2.2 MP2P系统在实现上的难点…………………………………………12

2.3 信任模型的提出………………………………………………………13

2.3.1 MP2P网络中的信任…………………………………………………13

2.3.2 P2P和MP2P网络信任模型的差异…………………………………13

2.4 小结……………………………………………………………………14

第三章 MTM信任模型的研究………………………………………15

3.1 MTM网络信任模型……………………………………………………15

3.2 MTM模型中的相关名词概念…………………………………………16

3.3 信任值的计算…………………………………………………………17

3.3.1 直接信任值的计算…………………………………………………17

3.3.2 推荐信任………………………………………………………………18

3.3.3 间接信任………………………………………………………………19

3.3.4 最终信任……………………………………………………………19

3.4 MTM模型的缺陷………………………………………………………20

3.5 小结………………………………………………………………………20

第四章 MP2P网络下的信任系统…………………………………21

4.1 系统执行流程…………………………………………………………21

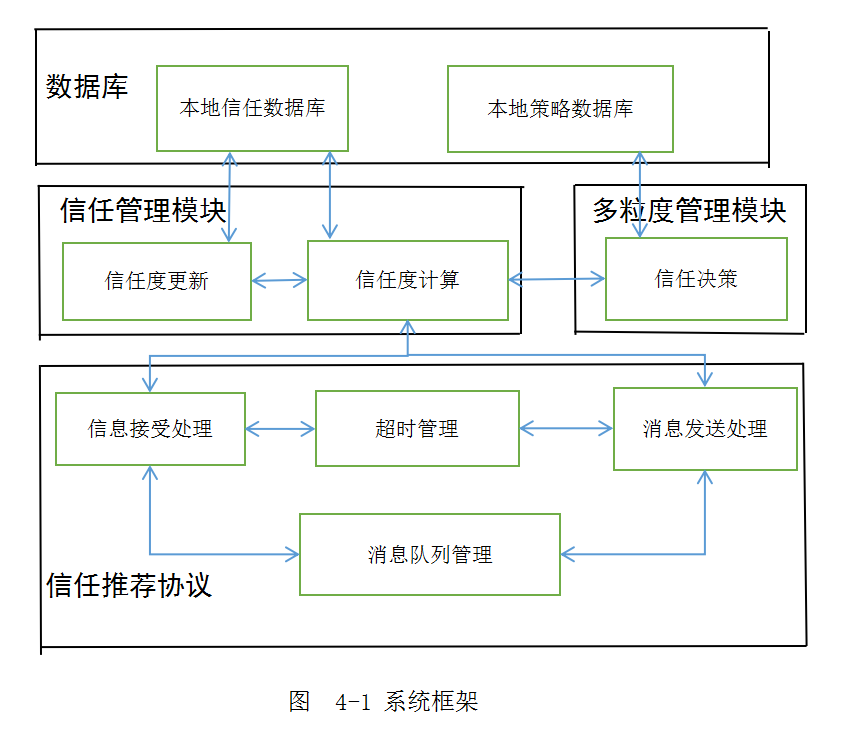

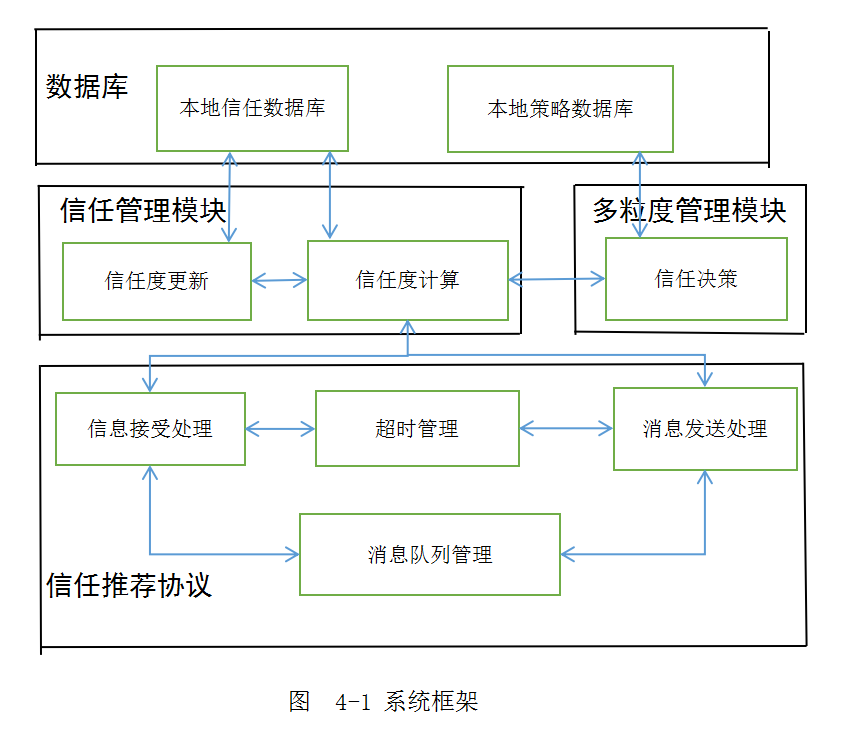

4.1.1 系统框架……………………………………………………………21

4.1.2 系统执行流程说明……………………………………………………21

4.2 信任值的计算…………………………………………………………22

4.2.1 直接信任值…………………………………………………………22

4.2.2 间接信任值…………………………………………………………23

4.2.3 区段信任值…………………………………………………………23

4.2.4 最终信任值…………………………………………………………23

4.3 系统分析………………………………………………………………24

4.3.1 数据表………………………………………………………………24

4.3.2 请求消息和应答消息………………………………………………25

4.3.3 节点交互……………………………………………………………28

4.4 运行结果…………………………………………………………………30

4.5 小结……………………………………………………………………32

第五章 信任系统分析……………………………………………33

5.1 系统中的信任管理……………………………………………………33

5.1.1 多粒度信任管理………………………………………………………33

5.1.2 信任度的初始值………………………………………………………34

5.1.3 黑名单管理……………………………………………………………34

5.1.4 时间因子的引入………………………………………………………34

5.2 系统可行性分析…………………………………………………………35

5.3 系统缺陷………………………………………………………………35

5.2 小结……………………………………………………………………35

结论…………………………………………………………………36

致谢……………………………………………………………………………37

参考文献……………………………………………………………38

第一章 绪论

1.1 研究背景

对等网络(简称P2P),即对等计算机网络,是一种在对等节点(Peer)之间分配任务和工作负载的分布式应用架构。网络的参与者共同分享他们所拥有的一部分硬件资源(网络连接能力、存储能力、处理能力、存储能力、打印机等),通过网络,这些共享资源会提供一些服务和内容,并且不需要经过中间实体,其它对等节点(Peer)就可以直接访问。在P2P网络中的参与者既是服务、内容和资源的提供者(Server),又是服务、内容和资源的获取者(Client)。P2P具有良好的可用性、容错性和扩展性,因此被应用于商业、工业等众多领域。而P2P在互联网方面的应用可以借鉴到移动通信网络当中,为用户提供高效的资源共享服务。目前P2P技术日趋成熟,但是MP2P处于刚起步阶段,仍存在一些问题,而且,与传统的P2P网络相比较,MP2P网络具有连接不可靠性、节点资源有限性以及高度动态性等特点,这使得MP2P网络中的节点加入和退出网络更加频繁,网络拓扑结构会经常发生变化,恶意节点的欺诈、诽谤等恶意行为增多,因此安全问题是MP2P网络应用的重中之重,所以本文主要讨论MP2P的安全信任模型,并以此为基础建立安全信任系统。

1.2 国内外研究现状

近些年来,自组P2P网络发展迅速,规模巨大,并被应用于多个领域。由于节点的多种多样,一些节点可能是恶意的,恶意节点的行为严重影响了P2P网络的运行。为了解决这个问题,学者们提出了信任模型的概念和算法。在文献[6]中介绍了几种P2P网络信任模型,Eigen Trust是一种P2P信任模型,在该模型中,每一个节点都被分配一个唯一的全局信任值,但是目前还不确定这种模型是否能用于大规模的P2P网络;还有学者提出了一种与Eigen Trust类似的web语义评级方法,但是等级的评定是基于用户的个人经验。这两种方法都是简单的假设节点是可靠的,因此不能抵抗一些类似欺骗、诽谤的攻击。PET提出了一个个性化的信任模型,以帮助构建一个良好的节点间合作,尤其是以经济基础为背景的前提下的P2P资源共享,它设计了一个风险评估来处理节点的破坏力,然而,仅仅指出短期行为的表现,风险评估对完全信任的动态性质并不起作用。总之,他们都只是使用一个信任值来衡量节点的好坏,不能有效的抑制复杂节点的恶意行为。MP2P网络中的移动终端具有资源有限、稳定性低、动态性高等特点,使得MP2P比P2P的管理要难得多。MP2P信任模型在已有的P2P信任模型的基础上进行改进,得到适用于移动端的信任模型。文献[1]提出了一种基于代理的安全反馈信任模型PSTM,在这种信任模型中,为了屏蔽终端差异性,其在不同的服务器中接入不同类型的终端,并且用服务器之间的备份来解决单点失效的问题。但是,这种模型虽然考虑到了终端设备的差异性,却没有考虑设备的稳定性。文献[2]中提出了一种适合MP2P环境的动态安全信任模型DSTM_MP2P,这种模型把MP2P网络环境中的对等节点分为行为未知节点和行为已知节点,对于行为未知的节点,通过贝叶斯博弈进行资源选择,以此来识别节点类型;对于行为已知的节点,则通过建立节点的行为函数来进行识别。但是,这种模型计算量大,且没有考虑不同稳定性节点在网络中的地位差异,因此并不适合MP2P网络中的节点资源有限的特点。文献[3]提出了MP2P网络环境中的具有动态反馈机制的信任模型,这种模型把节点的信任值分为了近期信任值和长期信任值,在选择资源时,会比较近期信任值和长期信任值中的较小值。这种模型体现了随时间的变化,信任值的动态适应性,但是无法抑制节点的“搭便车”行为,同时也忽视了欺诈节点的恶意行为。文献[4]中提出了一种多粒度管理的信任模型MGT,在这种模型中,为了体现终端类型对MP2P网络中节点信任度的影响,引入了根据节点终端类型决定的相似度。但是该模型并没有考虑到节点评价相似度,也就是说终端类型相同,但是节点评价相似度不一定高,这就容易出现终端相似度高但是评价相似度低的现象,从而影响信任值的合理性。

本文就MP2P网络的安全信任方面进行研究,并结合已有的MP2P信任模型进行改进,得到新的安全模型。首先研究了一种P2P安全信任模型——MTM模型,将时间根据网络拥堵程度分成3个时段,并合理分配时间权重,结合时间权重计算局部最终信任值,由此对原有模型进行改进,并根据改进后的信任模型编写控制台程序,构建信任系统。改进后的模型可以有效激励自私节点分享资源,抵制恶意节点的攻击。

1.3 主要研究内容

首先,研究课题提出的背景(即研究目的)和国内外研究现状。

其次,研究P2P网络和MP2P网络各自的技术和特征,以及两者的区别;提出相关概念,例如信任模型,信任值,多粒度管理,时间权重等。

另外研究现有的一种P2P信任模型——MTM模型,结合MP2P网络的特点,对原有模型进行改进,探讨一种适应移动P2P网络的改进模型。

接着,根据改进模型设计信任系统,包括数据表的建立和控制台程序,分析系统的主要组成和实现方法。

然后,分析改进后的信任系统的信任管理的可行性。

最后,我们将会对以上所有研究做一个总结。

第一章 绪论

1.1 研究背景

对等网络(简称P2P),即对等计算机网络,是一种在对等节点(Peer)之间分配任务和工作负载的分布式应用架构。网络的参与者共同分享他们所拥有的一部分硬件资源(网络连接能力、存储能力、处理能力、存储能力、打印机等),通过网络,这些共享资源会提供一些服务和内容,并且不需要经过中间实体,其它对等节点(Peer)就可以直接访问。在P2P网络中的参与者既是服务、内容和资源的提供者(Server),又是服务、内容和资源的获取者(Client)。P2P具有良好的可用性、容错性和扩展性,因此被应用于商业、工业等众多领域。而P2P在互联网方面的应用可以借鉴到移动通信网络当中,为用户提供高效的资源共享服务。目前P2P技术日趋成熟,但是MP2P处于刚起步阶段,仍存在一些问题,而且,与传统的P2P网络相比较,MP2P网络具有连接不可靠性、节点资源有限性以及高度动态性等特点,这使得MP2P网络中的节点加入和退出网络更加频繁,网络拓扑结构会经常发生变化,恶意节点的欺诈、诽谤等恶意行为增多,因此安全问题是MP2P网络应用的重中之重,所以本文主要讨论MP2P的安全信任模型,并以此为基础建立安全信任系统。

1.2 国内外研究现状

近些年来,自组P2P网络发展迅速,规模巨大,并被应用于多个领域。由于节点的多种多样,一些节点可能是恶意的,恶意节点的行为严重影响了P2P网络的运行。为了解决这个问题,学者们提出了信任模型的概念和算法。在文献[6]中介绍了几种P2P网络信任模型,Eigen Trust是一种P2P信任模型,在该模型中,每一个节点都被分配一个唯一的全局信任值,但是目前还不确定这种模型是否能用于大规模的P2P网络;还有学者提出了一种与Eigen Trust类似的web语义评级方法,但是等级的评定是基于用户的个人经验。这两种方法都是简单的假设节点是可靠的,因此不能抵抗一些类似欺骗、诽谤的攻击。PET提出了一个个性化的信任模型,以帮助构建一个良好的节点间合作,尤其是以经济基础为背景的前提下的P2P资源共享,它设计了一个风险评估来处理节点的破坏力,然而,仅仅指出短期行为的表现,风险评估对完全信任的动态性质并不起作用。总之,他们都只是使用一个信任值来衡量节点的好坏,不能有效的抑制复杂节点的恶意行为。MP2P网络中的移动终端具有资源有限、稳定性低、动态性高等特点,使得MP2P比P2P的管理要难得多。MP2P信任模型在已有的P2P信任模型的基础上进行改进,得到适用于移动端的信任模型。文献[1]提出了一种基于代理的安全反馈信任模型PSTM,在这种信任模型中,为了屏蔽终端差异性,其在不同的服务器中接入不同类型的终端,并且用服务器之间的备份来解决单点失效的问题。但是,这种模型虽然考虑到了终端设备的差异性,却没有考虑设备的稳定性。文献[2]中提出了一种适合MP2P环境的动态安全信任模型DSTM_MP2P,这种模型把MP2P网络环境中的对等节点分为行为未知节点和行为已知节点,对于行为未知的节点,通过贝叶斯博弈进行资源选择,以此来识别节点类型;对于行为已知的节点,则通过建立节点的行为函数来进行识别。但是,这种模型计算量大,且没有考虑不同稳定性节点在网络中的地位差异,因此并不适合MP2P网络中的节点资源有限的特点。文献[3]提出了MP2P网络环境中的具有动态反馈机制的信任模型,这种模型把节点的信任值分为了近期信任值和长期信任值,在选择资源时,会比较近期信任值和长期信任值中的较小值。这种模型体现了随时间的变化,信任值的动态适应性,但是无法抑制节点的“搭便车”行为,同时也忽视了欺诈节点的恶意行为。文献[4]中提出了一种多粒度管理的信任模型MGT,在这种模型中,为了体现终端类型对MP2P网络中节点信任度的影响,引入了根据节点终端类型决定的相似度。但是该模型并没有考虑到节点评价相似度,也就是说终端类型相同,但是节点评价相似度不一定高,这就容易出现终端相似度高但是评价相似度低的现象,从而影响信任值的合理性。

本文就MP2P网络的安全信任方面进行研究,并结合已有的MP2P信任模型进行改进,得到新的安全模型。首先研究了一种P2P安全信任模型——MTM模型,将时间根据网络拥堵程度分成3个时段,并合理分配时间权重,结合时间权重计算局部最终信任值,由此对原有模型进行改进,并根据改进后的信任模型编写控制台程序,构建信任系统。改进后的模型可以有效激励自私节点分享资源,抵制恶意节点的攻击。

1.3 主要研究内容

首先,研究课题提出的背景(即研究目的)和国内外研究现状。

其次,研究P2P网络和MP2P网络各自的技术和特征,以及两者的区别;提出相关概念,例如信任模型,信任值,多粒度管理,时间权重等。

另外研究现有的一种P2P信任模型——MTM模型,结合MP2P网络的特点,对原有模型进行改进,探讨一种适应移动P2P网络的改进模型。

接着,根据改进模型设计信任系统,包括数据表的建立和控制台程序,分析系统的主要组成和实现方法。

然后,分析改进后的信任系统的信任管理的可行性。

最后,我们将会对以上所有研究做一个总结。

参考文献

[1]曹晓梅,朱海涛,沈何阳,等.MP2P网下一种基于代理的安全反馈信任模型[J].计算机科学,2014,41(7):200-205

[2]李致远,王汝传.一种移动P2P网络环境下的动态安全信任模型[J].电子学报,2012,40(1):1-7

[3]陈世平,王佳炳,裘慧奇.一种移动环境中的P2P网络信任模型[J].计算机应用,2009,29(10):2603-2606

[4]任艳,任平安,吴振强,等.移动P2P网络中的多粒度信任模型[J].计算机工程与应用,2009,45(6):137-140.

[5]Cuihua Zuo,Jianfang Zhou,Hongcai Feng.A Novel Multi-level Trust Model to Improve the Security of P2P Networks[J]. Department of Computer and Information Engineering,2010, 5 :100-104

[6]陈姝,方滨兴,周勇林.P2P技术的研究与应用[J].计算机工程与应用, 2002, 38(13):20-23

[7]黄宏涛.P2P信任模型关键技术研究[M].哈尔滨工程大学,2009

[8]曹晓梅,胡文捷.基于动态角色属性的MP2P信任模型[J].计算机科学,2015,42(8):106-111

[9]祝幼菁.P2P网络信任模型研究[D].2006华中科技大学,2006

[10]欧中洪,宋美娜,站晓苏,宋俊德.移动对等网络关键技术[J].软件学报,2008,02,5:35-39

[11]杨志兴.移动P2P安全技术研究[D].解放军信息工程大学,2012

[12]朱海涛.移动对等网络信任模型研究[D].南京邮电大学,2014

[13]田俊峰,蔡红云.信任模型现状及进展[J].河北大学学报(自然科学版),2011,05,133-137

[14]胡智.基于推荐信任与用户行为的P2P网络信任模型研究[D].南华大学,2011